Après sa compromission en janvier, et sa divulgation en mars, Okta livre les conclusions finales de son enquête. Des conclusions selon lesquelles l’affaire n’était pas si grave…

Tout va pour le mieux du côté d’Okta, qui vient de livrer les conclusions de son enquête. Rappelons qu’après la compromission d’un des sous-traitants du fournisseur de solutions d’authentification, le groupe cybercriminel LAPSUS$ avait clamé avoir eu accès aux systèmes d’Okta. Avec des conséquences prévisibles sur la sécurité des clients de ce dernier.

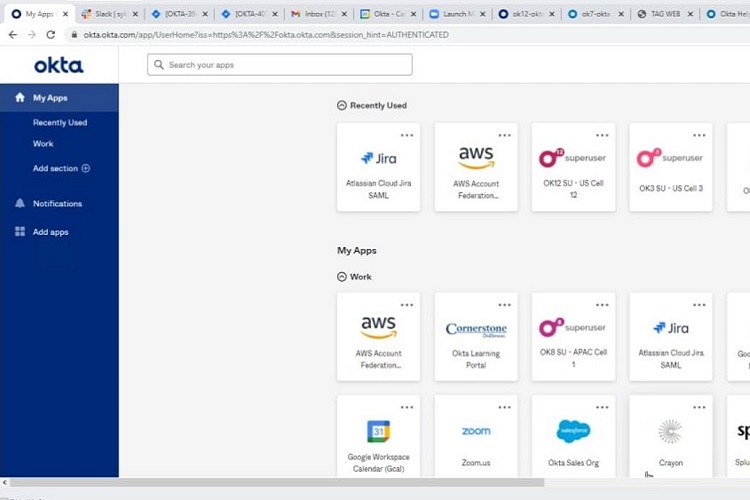

De cinq jours de compromission possible affectant potentiellement 366 clients d’Okta, la fenêtre a été réduite à 25 minutes consécutives le 21 janvier 2022, lors desquelles les hackers ont eu accès par le biais du poste de travail dont ils avaient pris le contrôle à deux des clients du fournisseurs, ainsi qu’à des informations supplémentaires dans d’autres applications telles Slack ou Jira.

« Nous sommes maintenant en mesure de conclure que l'impact de l'incident était nettement inférieur à l'impact potentiel maximum » écrit Okta. Qui tire toutefois les leçons de cette attaque… sans toutefois manquer d’assurer avoir gérer la crise « avec transparence ». Renforcement des procédures d’audit de ses sous-traitants, gestion directe des terminaux accédant aux outils de support et, surtout, une meilleure communication avec les clients sont au programme.